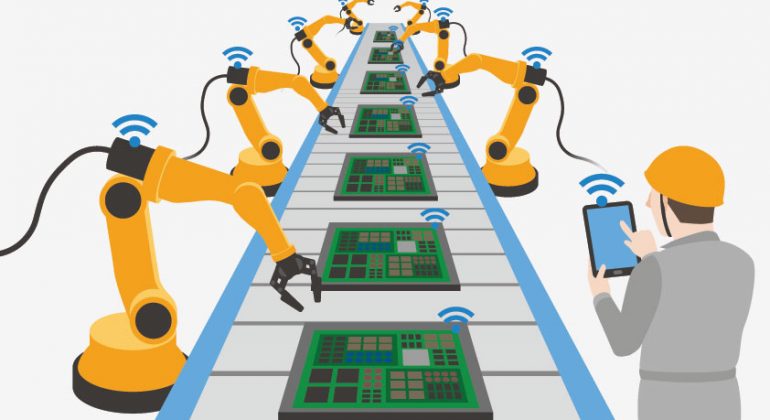

OT là gì? Công nghệ vận hành là gì?

OT được viết tắt từ Operational Technology – Công nghệ vận hành là một danh mục phần cứng và phần mềm dùng để theo dõi và kiểm soát cách thức các thiết bị vật lý hoạt động. Trước đây, OT được sử dụng chủ yếu trong các hệ thống điều …

Scope Of Work (SOW) là gì?

Phạm vi công việc là một tài liệu bao gồm thỏa thuận làm việc giữa hai bên. Thông thường đó là bên sử dụng dịch vụ và bên cung cấp dịch vụ (còn gọi là nhóm bên ngoài mà bạn đang làm việc). Với tư cách …

Privileged Identity Management là gì?

Quản lý danh tính đặc quyền (PIM) cung cấp khả năng kích hoạt vai trò dựa trên thời gian và dựa trên phê duyệt để giảm thiểu rủi ro của việc truy nhập thừa, không cần thiết hoặc sử dụng sai vào các tài nguyên nhạy …

Quản lý quyền truy nhập đặc quyền (PAM) là gì?

Quản lý quyền truy nhập đặc quyền (PAM) là một giải pháp bảo mật danh tính giúp bảo vệ các tổ chức trước các mối đe dọa trên mạng bằng cách giám sát, phát hiện và ngăn chặn quyền truy nhập đặc quyền trái phép …

Endpoint Detection and Response (EDR) là gì?

Endpoint Detection and Response (EDR) là phát hiện và phản hồi điểm cuối, hay được gọi tắt là EDR, định nghĩa này bao trùm toàn bộ giao diện của an ninh mạng thương mại ngày nay. Ngoài việc phát hiện phần mềm độc hại tiên …

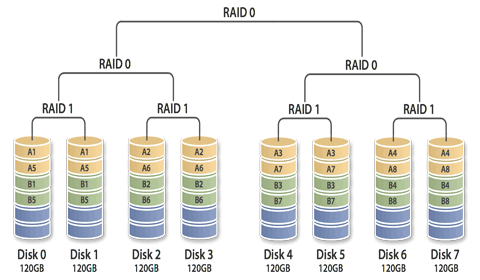

Công Nghệ RAID Raid 0, Raid 1, Raid 5, Raid 6, Raid 10

Trong vài năm trở lại đây, từ chỗ là một thành phần “xa xỉ” chỉ có trên các hệ thống máy tính lớn, máy trạm, máy chủ, RAID đã được đưa vào các máy tính để bàn dưới dạng tích hợp đơn giản. Tuy nhiên, …

IDS là gì? Phân tích so sánh IDS, IPS và tường lửa

IDS là gì? Thuật ngữ này khá quen thuộc khi bạn tìm hiểu những phương pháp bảo mật. Khi internet phát triển bùng nổ, nó cũng trở thành môi trường đầy cạm bẫy, tiềm ẩn rủi ro với khách hàng cá nhân và tổ chức. …

Chống tấn công có chủ đích APT là gì?

Advanced Persistent Threat – APT hay còn gọi là các cuộc tấn công chủ đích đã ngày càng phát triển với tốc độ chóng mặt và tinh vi hơn. Để phát hiện và chống lại những cuộc tấn công này, cần sự phối hợp giữa nhiều …

Threat Hunting là gì?

Threat Hunting (có tên tiếng việt là Săn lùng mối đe dọa) là hoạt động chủ động tìm kiếm các mối đe dọa mạng đang rình rập mà không bị phát hiện trong mạng. Khả năng săn lùng mối đe dọa mạng đào sâu để …

Sự khác nhau giữa EDR, SIEM, SOAR, và XDR

Ngành công nghiệp an ninh mạng tràn ngập các biệt ngữ và các từ viết tắt. Khi các vector tấn công tinh vi nhân lên, từ thiết bị đầu cuối đến mạng và cho đến đám mây, nhiều doanh nghiệp đang chuyển sang một cách …